Security Settings Paramètres de Sécurité Sicherheitseinstellungen Configuración de Seguridad Definições de Segurança Impostazioni di Sicurezza הגדרות אבטחה

Security Settings Paramètres de sécurité Sicherheitseinstellungen Configuración de seguridad Definições de segurança Impostazioni di sicurezza הגדרות אבטחה

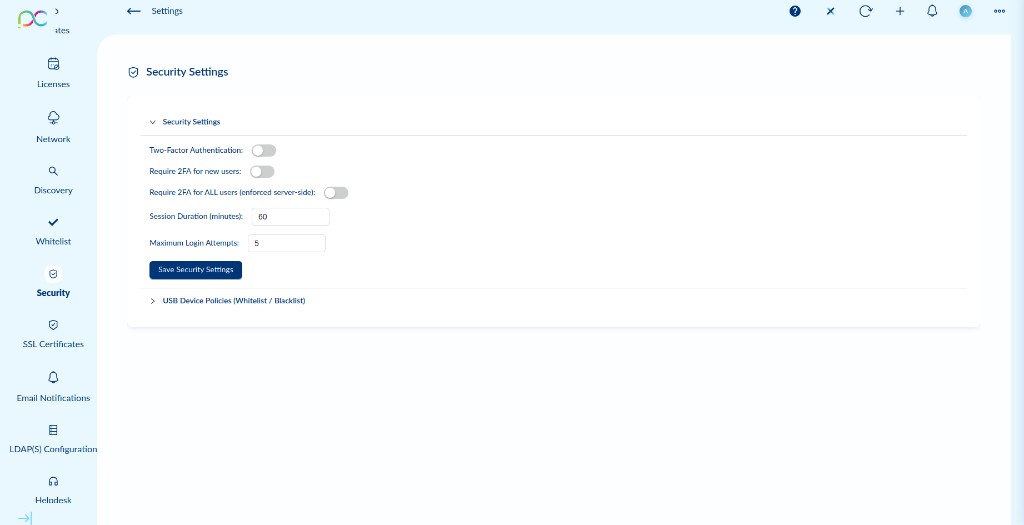

Access via Settings → Security. Controls authentication policies and session behavior for all admin users. Click Save Security Settings to apply changes.

| Setting | Description |

|---|---|

| Two-Factor Authentication | Master toggle — enables or disables 2FA support on the Xcalibur server. When off, all 2FA options below are inactive regardless of their state. |

| Require 2FA for new users | When enabled, newly created admin accounts must set up a TOTP authenticator (e.g. Google Authenticator, Authy) before they can log in for the first time. |

| Require 2FA for ALL users (enforced server-side) | Enforces 2FA for all existing and new admin accounts at the server level. Users who have not yet configured 2FA will be prompted to do so on their next login. Cannot be bypassed by individual users. |

| Session Duration (minutes) | How long an admin session remains active without interaction before the user is automatically logged out (default: 60 minutes). Set to 0 for no timeout. |

| Maximum Login Attempts | Number of failed login attempts allowed before the account is temporarily locked (default: 5). Protects against brute-force attacks. |

Accédez via Paramètres → Sécurité. Contrôle les politiques d'authentification et le comportement des sessions pour tous les administrateurs. Cliquez sur Save Security Settings pour appliquer.

| Paramètre | Description |

|---|---|

| Two-Factor Authentication | Toggle principal — active ou désactive le support 2FA sur le serveur Xcalibur. Quand désactivé, toutes les options 2FA ci-dessous sont inactives. |

| Require 2FA for new users | Quand activé, les nouveaux comptes admin doivent configurer un authentificateur TOTP avant de pouvoir se connecter pour la première fois. |

| Require 2FA for ALL users (enforced server-side) | Impose la 2FA pour tous les comptes admin existants et nouveaux au niveau du serveur. Les utilisateurs n'ayant pas encore configuré la 2FA seront invités à le faire à leur prochaine connexion. |

| Session Duration (minutes) | Durée d'inactivité avant déconnexion automatique (défaut : 60 minutes). Mettre à 0 pour désactiver le délai d'expiration. |

| Maximum Login Attempts | Nombre de tentatives de connexion échouées avant verrouillage temporaire du compte (défaut : 5). Protège contre les attaques par force brute. |

Einstellungen → Sicherheit. Steuert Authentifizierungsrichtlinien für alle Admin-Benutzer.

| Einstellung | Beschreibung |

|---|---|

| Two-Factor Authentication | Haupt-Toggle — aktiviert/deaktiviert 2FA-Unterstützung auf dem Server. |

| Require 2FA for new users | Neue Admin-Konten müssen TOTP-Authentifikator einrichten. |

| Require 2FA for ALL users | Erzwingt 2FA für alle bestehenden und neuen Admin-Konten serverseitig. |

| Session Duration (minutes) | Inaktivitäts-Timeout vor automatischer Abmeldung (Standard: 60 Min.). |

| Maximum Login Attempts | Fehlgeschlagene Anmeldeversuche vor vorübergehender Kontosperrung (Standard: 5). |

Configuración → Seguridad. Controla las políticas de autenticación para todos los administradores.

| Configuración | Descripción |

|---|---|

| Two-Factor Authentication | Toggle principal — activa/desactiva soporte 2FA en el servidor. |

| Require 2FA for new users | Las nuevas cuentas admin deben configurar autenticador TOTP. |

| Require 2FA for ALL users | Impone 2FA para todas las cuentas admin existentes y nuevas a nivel de servidor. |

| Session Duration (minutes) | Tiempo de inactividad antes del cierre de sesión automático (defecto: 60 min). |

| Maximum Login Attempts | Intentos fallidos antes del bloqueo temporal de cuenta (defecto: 5). |

Definições → Segurança. Controla as políticas de autenticação para todos os administradores.

| Definição | Descrição |

|---|---|

| Two-Factor Authentication | Toggle principal — ativa/desativa suporte 2FA no servidor. |

| Require 2FA for new users | Novas contas admin devem configurar autenticador TOTP. |

| Require 2FA for ALL users | Impõe 2FA para todas as contas admin existentes e novas ao nível do servidor. |

| Session Duration (minutes) | Tempo de inatividade antes do encerramento automático da sessão (padrão: 60 min). |

| Maximum Login Attempts | Tentativas falhadas antes do bloqueio temporário da conta (padrão: 5). |

Impostazioni → Sicurezza. Controlla le politiche di autenticazione per tutti gli amministratori.

| Impostazione | Descrizione |

|---|---|

| Two-Factor Authentication | Toggle principale — abilita/disabilita il supporto 2FA sul server. |

| Require 2FA for new users | I nuovi account admin devono configurare un autenticatore TOTP. |

| Require 2FA for ALL users | Impone 2FA per tutti gli account admin esistenti e nuovi a livello server. |

| Session Duration (minutes) | Timeout di inattività prima del logout automatico (predefinito: 60 min). |

| Maximum Login Attempts | Tentativi falliti prima del blocco temporaneo dell'account (predefinito: 5). |

הגדרות ← אבטחה. שולט במדיניות האימות עבור כל מנהלי המערכת.

| הגדרה | תיאור |

|---|---|

| Two-Factor Authentication | מתג ראשי — מפעיל/משבית תמיכה ב-2FA בשרת. |

| Require 2FA for new users | חשבונות מנהל חדשים חייבים להגדיר אמצעי TOTP לפני הכניסה הראשונה. |

| Require 2FA for ALL users | כופה 2FA על כל חשבונות המנהל הקיימים והחדשים ברמת השרת. |

| Session Duration (minutes) | זמן אי-פעילות לפני ניתוק אוטומטי (ברירת מחדל: 60 דקות). |

| Maximum Login Attempts | ניסיונות כניסה כושלים לפני נעילה זמנית של החשבון (ברירת מחדל: 5). |

USB Device Policies (Whitelist / Blacklist) Politiques USB (Liste blanche / Noire) USB-Geräterichtlinien (Whitelist / Blacklist) Políticas USB (Lista blanca / Negra) Políticas USB (Lista branca / Negra) Criteri dispositivi USB (Whitelist / Blacklist) מדיניות מכשירי USB (רשימה לבנה / שחורה)

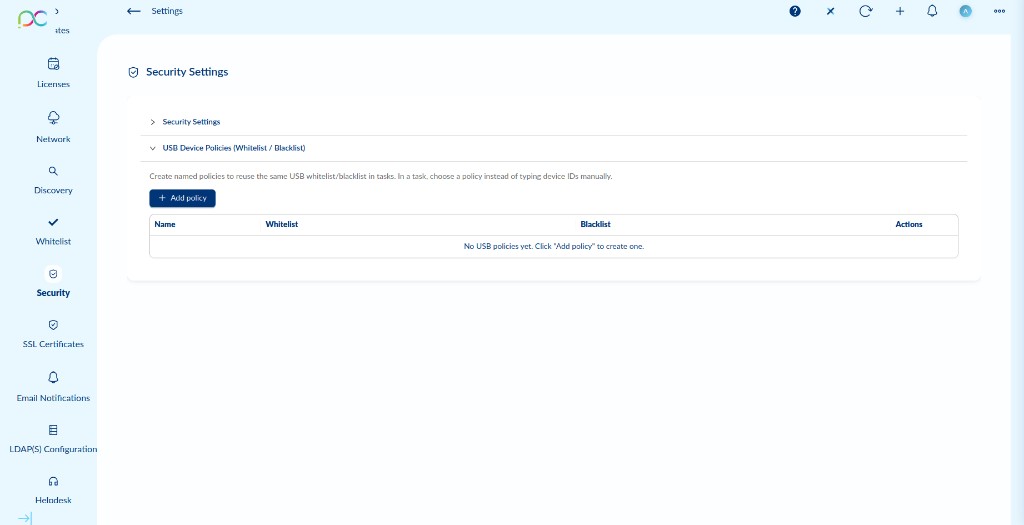

USB Device Policies allow you to create named whitelist/blacklist policies that can be reused in tasks. Instead of typing USB device IDs manually every time you create a task, you define a policy once here and select it by name in the task.

Policy Table

| Column | Description |

|---|---|

| Name | The friendly name of the USB policy (e.g. Allowed Keyboards, Blocked Storage). |

| Whitelist | List of USB device IDs (VID:PID format) that are allowed on thin clients when this policy is applied. |

| Blacklist | List of USB device IDs that are blocked on thin clients when this policy is applied. |

| Actions | Edit or delete the policy. |

Adding a Policy

Click + Add policy to create a new USB policy. Define its name, whitelist entries, and/or blacklist entries. Once saved, the policy appears in the task configuration when deploying USB restrictions to devices.

Les politiques USB permettent de créer des politiques whitelist/blacklist nommées réutilisables dans les tâches. Plutôt que de saisir manuellement les ID de périphériques USB à chaque tâche, vous définissez une politique ici et la sélectionnez par nom dans la tâche.

Tableau des politiques

| Colonne | Description |

|---|---|

| Name | Nom convivial de la politique USB (ex. Claviers autorisés, Stockage bloqué). |

| Whitelist | Liste des ID de périphériques USB (format VID:PID) autorisés quand cette politique est appliquée. |

| Blacklist | Liste des ID de périphériques USB bloqués quand cette politique est appliquée. |

| Actions | Modifier ou supprimer la politique. |

Ajouter une politique

Cliquez sur + Add policy pour créer une nouvelle politique USB. Définissez son nom, les entrées de liste blanche et/ou de liste noire. Une fois enregistrée, la politique apparaît dans la configuration des tâches.

USB-Geräterichtlinien ermöglichen benannte Whitelist/Blacklist-Richtlinien, die in Aufgaben wiederverwendet werden können. Tabellenspalten: Name, Whitelist (erlaubte VID:PID), Blacklist (gesperrte VID:PID), Aktionen. + Add policy zum Erstellen. Richtlinien werden über Aufgaben auf Thin-Client-Geräte angewendet.

Las políticas de dispositivos USB permiten crear políticas de lista blanca/negra con nombre reutilizables en tareas. Columnas: Nombre, Whitelist (VID:PID permitidos), Blacklist (VID:PID bloqueados), Acciones. + Add policy para crear. Las políticas se aplican a dispositivos mediante tareas.

As políticas de dispositivos USB permitem criar políticas de lista branca/negra com nome reutilizáveis em tarefas. Colunas: Nome, Whitelist (VID:PID permitidos), Blacklist (VID:PID bloqueados), Ações. + Add policy para criar. As políticas são aplicadas a dispositivos através de tarefas.

Le politiche dispositivi USB consentono di creare politiche whitelist/blacklist con nome riutilizzabili nelle attività. Colonne: Nome, Whitelist (VID:PID consentiti), Blacklist (VID:PID bloccati), Azioni. + Add policy per creare. Le politiche vengono applicate ai dispositivi tramite attività.

מדיניות מכשירי USB מאפשרת יצירת מדיניות רשימה לבנה/שחורה עם שם לשימוש חוזר במשימות. עמודות: שם, Whitelist (VID:PID מורשים), Blacklist (VID:PID חסומים), פעולות. + Add policy ליצירה. המדיניות מוחלת על מכשירים באמצעות משימות.